VTP adalah adalah suatu protocol untuk mengenalkan suatu atau sekelompok VLAN yang telah ada agar dapat berkomunikasi dengan jaringan. Atau menurut sumber lain mengatakan suatu metoda dalam hubungan jaringan LAN dengan ethernet untuk menyambungkan komunikasi dengan menggunakan informasi VLAN, khususnya ke VLAN. VLAN Trunking Protocol (VTP) merupakan fitur Layer 2 yang terdapat pada jajaran switch Cisco Catalyst, yang sangat berguna terutama dalam lingkungan switch skala besar yang meliputi beberapa Virtual Local Area Network (VLAN).

konsep dasar VTP . (mengenalkan VLAN pada jaringan)

Di dalam artikel VLAN pada beberapa edisi sebelumnya, Anda telah melihat konsep VLAN dan juga VLAN tagging protocol seperti ISL. Jika Anda ingat kembali, tujuan mengonfigurasi VLAN tagging adalah agar traffic dari beberapa VLAN dapat melewati trunk link yang digunakan untuk menghubungkan antar-switch. Meskipun hal ini merupakan hal yang baik dalam lingkungan yang besar, VLAN tagging tidak melakukan apa-apa untuk mempermudah pengonfigurasian VLAN pada beberapa switch. Di sinilah VTP mengambil bagian.

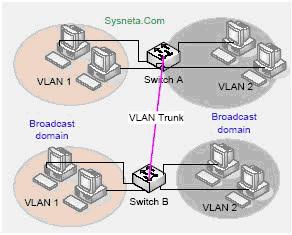

VLAN merupakan suatu broadcast domain, sekumpulan port atau user yang kita kelompokkan. VLAN dapat mencakup beberapa switch, hal ini dapat dilakukan dengan mengonfigurasi VLAN pada bebarapa switch dan kemudian menghubungkan switch tersebut, dengan satu pasang port per VLAN.

Kelemahan cara ini adalah banyaknya port switch yang menghubungkan switch tersebut. Cara ini juga lebih manual, membutuhkan lebih banyak waktu, dan sulit untuk dikelola. Oleh karena itu, muncullah VLAN trunking yang bertujuan untuk menghubungkan switch dengan interlink (uplink) kecepatan tinggi, dan beberapa VLAN dapat berbagi satu kabel.

Trunk link tidak dibuat untuk satu VLAN tertentu. Satu, beberapa, atau semua VLAN aktif dapat dilewati antar-switch dengan mengguunakan satu trunk link.Adalah mungkin untuk menghubungkan dua switch dengan link fisik terpisah untuk setiap VLAN. Namun dengan semakin banyaknya VLAN yang dibuat, maka jumlah link dapat bertambah dengan cepat. Cara yang lebih efisien adalah dengan menggunakan trunking. Untuk membedakan kepemilikan traffic pada trunk link, switch harus mempunyai metode untuk mengidentifikasi frame setiap LAN.

II. Frame VTP

Karena trunk link dapat digunakan untuk mentransmisi beberapa VLAN, switch harus mengidentifikasi frame setiap VLAN pada waktu mereka dikirim atau diterima melalui trunk link. Identifikasi frame atau tagging, memberi ID yang berbeda untuk setiap frame yang melewati trunk link. ID ini dapat dianggap sebagai nomor VLAN atau “warna” VLAN, karena setiap VLAN yang digambar pada diagram jaringan mempunyai warna yang berbeda. Identifikasi frame VLAN dikembangkan untuk jaringan switch. Pada waktu setiap frame melewati trunk link, suatu pengenal ditambahkan dalam kepala frame. Pada waktu switch yang dilalui menerima frame ini, mereka akan memeriksa pengenalnya untuk mengetahui milik siapa frame tersebut.

III. VTP Domain

Tujuan utama VTP adalah untuk menyediakan fasilitas sehingga switch Cisco dapat diatur sebagai sebagai suatu grup. Sebagai contoh, jika VTP dijalankan pada semua switch Cisco Anda, pembuatan VLAN baru pada satu switch akan menyebabkan VLAN tersebut tersedia pada semua switch yang terdapat VTP management domain yang sama. VTP management domain merupakan sekelompok switch yang berbagi informasi VTP. Suatu switch hanya dapat menjadi bagian dari satu VTP management domain, dan secara default tidak menjadi bagian dari VTP management domain manapun.

Dari sini dapat kita lihat mengapa VTP sangat menguntungkan. Bayangkanlah suatu lingkungan di mana administrator jaringan harus mengatur 20 switch atau lebih. Tanpa VTP, untuk membuat VLAN baru administrator harus melakukannya pada semuanya switch yang diperlukan secara individu. Namun dengan VTP, administrator dapat membuat VLAN tersebut sekali dan VTP secara otomatis akan menyebarkan (advertise) informasi tersebut ke semua switch yang berada di dalam domain yang sama. Keuntungan VTP yang utama adalah efisiensi yang diberikan dalam menambah dan menghapus VLAN dan juga dalam mengubah konfigurasi VLAN dalam lingkungan yang besar.

Secara umum, mengonfigurasi VTP pada switch Cisco Catalyst bukanlah pekerjaan yang sulit. Pada kenyataannya, begitu nama VTP management domain dibuat pada setiap switch, proses pertukaran informasi VTP antar-switch akan dilakukan secara otomatis dan tidak memerlukan konfigurasi lebih lanjut atau pengaturan setiap hari. Namun, untuk mendapatkan gambaran lengkap bagaimana VTP bekerja dalam suatu VTP domain, pertama Anda harus mengetahui mode VTP.

IV. Mode Operasi VTP

Jika Anda ingin membuat switch menjadi bagian dari suatu VTP management domain, setiap switch harus dikonfigurasi dalam satu dari tiga mode VTP yang dapat digunakan. Mode VTP yang digunakan pada switch akan menentukan bagaimana switch berinteraksi dengan switch VTP lainnya dalam management domain tersebut. Mode VTP yang dapat digunakan pada switch Cisco adalah mode server, mode client, dan mode transparent. Mode server—VTP server mempunyai kontrol penuh atas pembuatan VLAN atau pengubahan domain mereka. Semua informasi VTP disebarkan ke switch lainnya yang terdapat dalam domain tersebut, sementara semua informasi VTP yang diterima disinkronisasikan dengan switch lain. Secara default, switch berada dalam mode VTP server. Perlu dicatat bahwa setiap VTP domain paling sedikit harus mempunya satu server sehingga VLAN dapat dibuat, dimodifikasi, atau dihapus, dan juga agar informasi VLAN dapat disebarkan.

- Mode client—VTP client tidak memperbolehkan administrator untuk membuat, mengubah, atau menghapus VLAN manapun. Pada waktu menggunakan mode client mereka mendengarkan penyebaran VTP dari switch yang lain dan kemudian memodifkasi konfigurasi VLAN mereka. Oleh karena itu, ini merupakan mode mendengar yang pasif. Informasi VTP yang diterima diteruskan ke switch tetangganya dalam domain tersebut.

- Mode transparent—switch dalam mode transparent tidak berpartisipasi dalam VTP. Pada waktu dalam mode transparent, switch tidak menyebarkan konfigurasi VLAN-nya sendiri, dan switch tidak mensinkronisasi database VLAN-nya dengan advertisement yang diterima. Pada waktu VLAN ditambah, dihapus, atau diubah pada switch yang berjalan dalam mode transparent, perubahan tersebut hanya bersifat lokal ke switch itu sendiri, dan tidak disebarkan ke swith lainnya dalam domain tersebut.

Berdasarkan peran masing-masing mode VTP, maka sekarang kita dapat mengetahui penggunaannya. Sebagai contoh, jika mempunyai 15 switch Cisco pada jaringan, Anda dapat mengonfigurasi mereka dalam VTP domain yang sama. Walaupun setiap switch secara teori dapat berada dalam mode default (mode server), akan lebih mudah jika hanya satu switch saja yang dalam mode itu dan kemudian mengonfigurasi sisanya dakan mode client.

Kemudian, ketika Anda ingin menambah, menghapus, atau mengubah VLAN, perubahan tersebut secara otomatis dapat disebarkan ke switch mode client. Jika Anda perlu suatu switch yang “standalone”, atau tidak ingin menyebarkan informasi VLAN, gunakan mode

transparent.

V. VTP Advertisement

Setiap switch yang tergabung dalam VTP menyebarkan VLAN, nomor revisi, dan parameter VLAN pada port trunk-nya untuk memberitahu switch yang lain dalam management domain. VTP advertisement dikirim sebagai frame multicast. Switch akan menangkap frame yang dikirim ke alamat multicast VTP dan memproses mereka.

Karena semua switch dalam management domain mempelajari perubahan konvigurasi VLAN yang baru, suatu VLAN hanya perlu dibuat dan dikonfigurasi pada satu VTP server di dalam domain tersebut.

Secara default, management domain diset ke non-secure advertisement tanpa password. Suatu password dapat ditambahkan untuk mengeset domain ke mode secure. Password tersebut harus dikonfigurasi pada setiap switch dalam domain sehingga semua switch yang bertukar informasi VTP akan menggunakan metode enkripsi yang sama.

VTP advertisement dimulai dengan nomor revisi konfigurasi 0 (nol). Pada waktu dilakukan perubahan, nomor revisi akan dinaikkan sebelum advertisement dikirim ke luar. Pada waktu switch menerima suatu advertisement yang nomor revisinya lebih tinggi dari yang tersimpan di dalam, advertisement tersebut akan menimpa setiap informasi VLAN yang tersimpan. Oleh karena itu, penting artinya untuk memaksa setiap jaringan baru yang ditambahkan dengan nomor revisi nol. Nomor revisi VTP disimpan dalam VRAM dan tidak berubah oleh siklus listrik switch.

VI. VTP Pruning

Walaupun konfigurasi trunk link (menggunakan protokol seperti ISL) memungkinkan traffic dari beberapa VLAN melewati satu link, ini tidaklah selalu optimal. Sebagai contoh, misalkan ada tiga switch yang dihubungkan dengan dua trunk link, seperti yang ditunjukkan pada gambar. Dalam kasus ini, ketiga switch tergabung VLAN 1, tetapi hanya switch A dan switch B yang tergabung dalam VLAN 2. Semua traffic VLAN 2 akan tetap dilewatkan ke switch C, walaupun ia tidak tergabung dalam VLAN 2.

Pada waktu VTP Pruning digunakan dalam VTP management domain, traffic VLAN hanya akan dilewatkan ke switch jika diperlukan. Dalam kasus ini, penggunaan VTP Pruning akan memastikan traffic VLAN 2 tidak pernah dilewatkan ke switch-C sampai switch C benar-benar tergabung dalam VLAN 2.

VII. Konfigurasi VTP

Untuk mengkonfigurasi IOS menjadi server VTP, jalankan perintah berikut:

SwitchA# vlan database

SwitchA(vlan)# vtp domain vtpdom

SwitchA(vlan)# vtp server

SwitchA(vlan)# exit

Untuk mengkonfigurasi klien VTP, jalankan perintah berikut:

SwitchB# vlan database

SwitchB(vlan)# vtp domain vtpdom

SwitchB(vlan)# vtp client

SwitchB(vlan)# exit

Untuk menonaktifkan VTP, dengan mengatur mode VTP transparan seperti:

SwitchC# vlan database

SwitchC(vlan)# vtp transparent

SwitchC(vlan)# exit

Untuk memantau pengoperasian VTP dan status, gunakan:

SwitchA# show vtp status

SwitchA# show vtp counters

VIII. Trunking VLAN dengan ISL and 802.1q

Jika menggunakan VLAN dalam jaringan yang mempunyai beberapa Switch yang saling berhubungan antar VLAN, maka dibutuhkan VLAN Trunk.

Switch memerlukan cara untuk mengidentifikasikan VLAN dari mana frame tersebut dikirim saat mengirim sebuah frame ke Switch lainnya. VLAN Trunking mengijinkan Switch memberikan tagging setiap frame yang dikirim antar switches sehingga switch penerima mengetahui termasuk dari VLAN mana frame tersebut dikirim. Idenya bisa digambarkan pada gambar diagram berikut ini:

Beberapa VLAN yang mempunyai anggota lebih dari satu Switch dapat didukung dengan adanya VLAN Trunking.

Beberapa VLAN yang mempunyai anggota lebih dari satu Switch dapat didukung dengan adanya VLAN Trunking. Misal, saat Switch1 menerima sebuah broadcast dari sebuah piranti didalam VLAN1, ia perlu meneruskan broadcast ke SwitchB. Sebelum mengirim frame, SwitchA menambahkan sebuah header kepada frame Ethernet aslinya; heder baru tersebut mengandung informasi VLAN didalamnya. Saat SwitchB menerima frame tersebut, ia mengetahui dari headernya bahwa frame tersebut berasal dari piranti pada VLAN1, maka SwitchB mengetahui bahwa ia seharusnya meneruskan broadcast frame hanya kepada port2 pada VLAN1 saja dari Switch tersebut.

Switch Cisco mendukung dua VLAN trunking protocol yang berbeda, Inter-Switch Link (ISL) dan IEEE 802.1q. keduanya memberikan Trunking dasar, seperti dijelaskan pada gambar diatas. Akan tetapi pada dasarnya keduanya sangatlah berbeda.

IX. Protocol VLAN Trunking:

- Adadua protocol VLAN Trunking utama saat ini, yaitu IEEE 802.1q dan Cisco ISL. Pemilihan protocol VLAN Trunking normalnya berdasarkan piranti platform Hardware yang digunakan.

- IEEE 802.1q adalah standard protocol VLAN Trunking yang memberikan tagging internal kedalam frame Ethernet yang ada sekarang. Hal ini dilakukan dalam hardware dan juga meliputi kalkulasi ulang header checksumnya. Hal ini mengjinkan sebuah frame di tagging dengan VLAN dari mana datagram tersebut berasal dan menjamin bahwa frame dikirim kepada port didalam VLAN yang sama. Hal ini untuk menjaga kebocoran datagram antar VLAN yang berbeda.

- ISL (Inter Switch Link) memberikan suatu tagging external yang dikemas disekitar frame asalnya.

- Saat menghubungkan beberapa Switch lewat sebuah Trunk perlu dipastikan bahwa kedua Switch yang terhubung VLAN Trunking tersebut mempunyai protocol VLAN Trunling yang sama. Penggunaan negosiasi automatis dari protocol VLAN Trunking adalah tidak dianjurkan karena bisa terjadi kemungkinan salah konfigurasi.

- Untuk penerapan VLAN dengan Switch yang berskala besar sebuah protocol manajemen VLAN diperlukan misal VTP (VLAN Trunking Protocol). Protocol VTP memungkinkan VLAN didefinisikan sekali didalam suatu lokasi tunggal dan disinkronkan kepada Switch2 lainnya didalam administrative domain yang sama.

- Penerapan VLAN setidaknya dirancang dengan sangat bagus dan mudah dimanage. Dokumentasinya haruslah sangat rapi dan akurat dan dijaga selalu update agar membantu kegiatan support jaringan. Normalnya VLAN tidaklah dianjurkan untuk jaringan kecil (kurang dari 100 user pada satu lokasi), akan tetapi untuk business dengan skala menengah dan besar, VLAN adalah sangat mendatangkan keuntungan yang besar

Sumber: